Większość firm inwestuje w zabezpieczenia cyfrowe. Tymczasem serwerownia często chroniona jest zwykłym zamkiem. To błąd, który może kosztować fortunę.

Dzisiaj praktycznie każda firma działa w oparciu o dane cyfrowe. Dokumentacja finansowa, plany strategiczne, bazy klientów. Wszystko to "siedzi" w serwerach. Ochrona serwerowni juz dawno przestała być już sprawą wyłącznie działu IT. Dziś jest to filar bezpieczeństwa całej firmy. W IQ nazywamy to miejsce - rdzeniem systemu bezpieczeństwa. Po przeczytaniu poniższej tresci z pewnością przyznasz nam rację.

Fizyczne zabezpieczenie serwerowni obejmuje dużo więcej elementów niż mogłoby się wydawać. Nie wystarczy zamknąć drzwi na klucz i myśleć, że wszystkie pliki są bezpieczne. Przedsiębiorcy muszą myśleć kompleksowo: o kontroli dostępu, ochronie przeciwpożarowej, zabezpieczeniu przed zalaniem czy kradzieżą. Każdy z tych elementów ma swoje miejsce w systemie i każdy jest równie istotny.

Systemy kontroli dostępu - jak działają i dlaczego są Ci potrzebne?

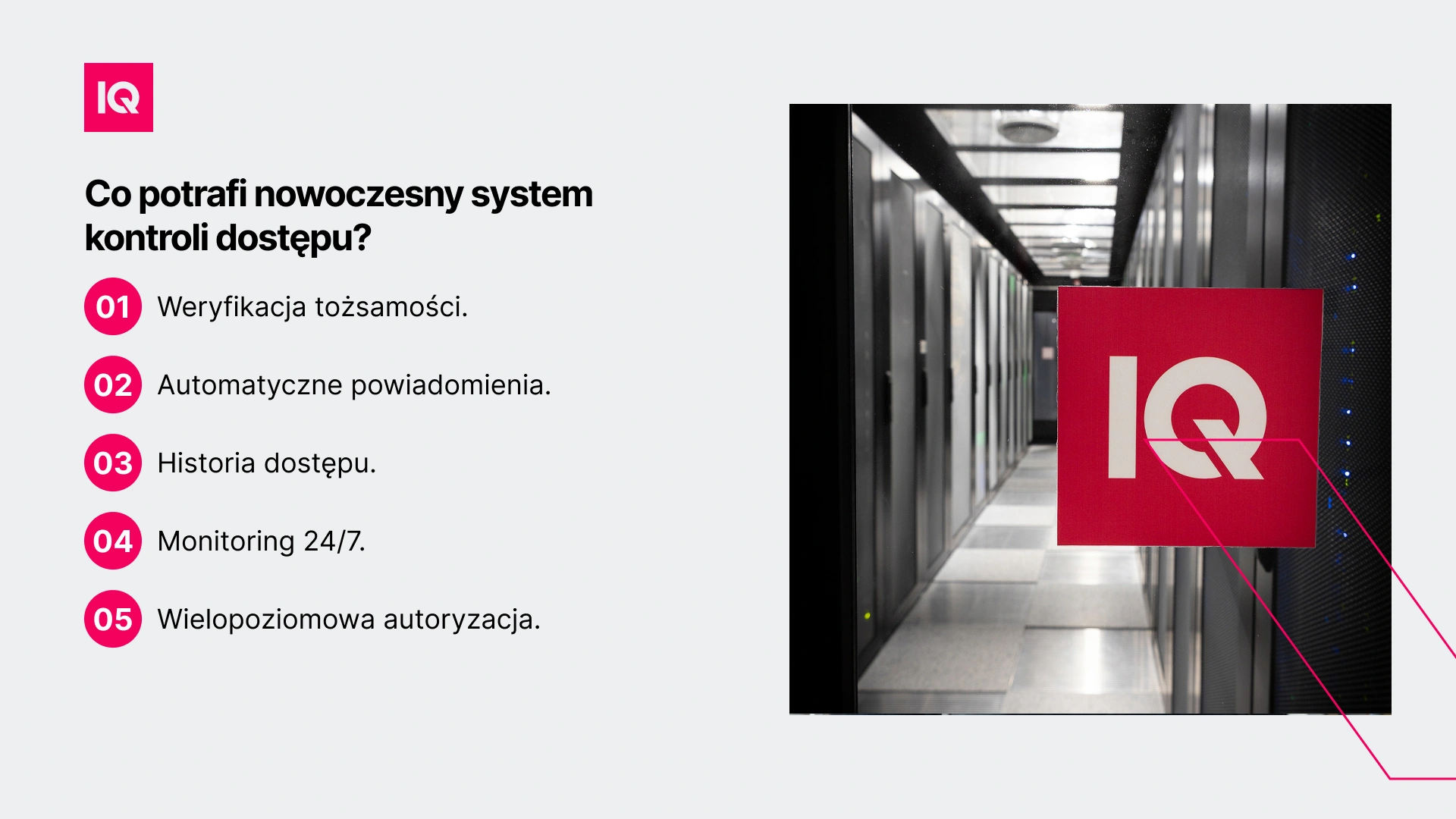

Serwerownia to miejsce, do którego nie może wejść każdy. System kontroli dostępu pilnuje, żeby dostęp miały tylko uprawnione osoby. Dodatkowo monitoruje, co dzieje się z całą infrastrukturą.

Każda osoba z uprawnieniami jest zapisana w bazie systemu. Upoważnione osoby są jasno zdefiniowane identyfikowalne poprzez różne metody weryfikacji. Do identyfikacji najczęściej służą:

Mechanizm działania polega na blokowaniu i zwalnianiu zamka drzwi po otrzymaniu sygnału od czytnika o zidentyfikowaniu użytkownika w bazie danych.

Nowoczesne systemy kontroli dostępu pozwalają na powiadomienie odpowiednie osoby o każdorazowym otwarciu drzwi serwerowni bez prawidłowej autoryzacji. Dodatkowo możesz przeglądać historię otwierania drzwi przez uprawnionych użytkowników oraz rejestr niedozwolonych prób dostępu.

Zaawansowane funkcje mogą także obejmować wielopoziomową autoryzację. W takiej sytuacji niezbędne jest spełnienie kilku warunków jednocześnie - na przykład karty i kodu PIN, lub karty i weryfikacji biometrycznej. Takie rozwiązanie znacznie zwiększa poziom bezpieczeństwa, szczególnie w przypadku strefy chronionej o krytycznym znaczeniu.

Trzyetapowe działanie systemu

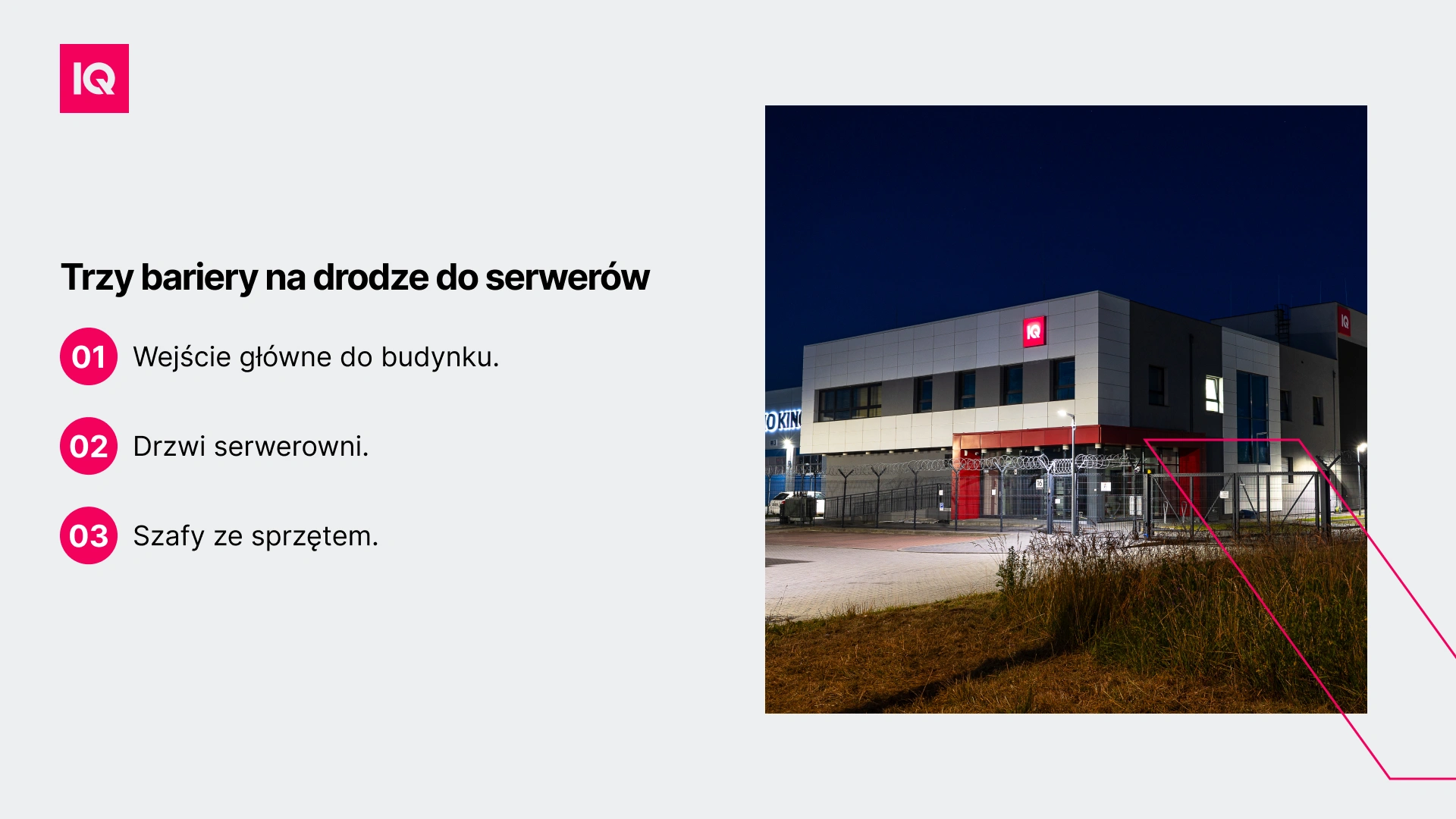

System działa na trzech poziomach:

-

Wejście główne do budynku.

Pierwszy poziom kontroli, gdzie weryfikowane są wszystkie osoby wchodzące do obiektu. Tutaj stosuje się najczęściej karty zbliżeniowe lub kody dostępu. System może być zintegrowany z rejestracją gości i dostawców.

-

Drzwi serwerowni (dostęp do serwerowni)

Drugi poziom to drzwi antywłamaniowe do samej serwerowni z zaawansowanymi systemami identyfikacji. Na tym etapie często wymaga się wielopoziomowej autoryzacji (np. kombinacji karty i kodu PIN lub weryfikacji biometrycznej). Przy każdorazowym otwarciu nastepuje automatyczne wysłanie powiadomienia i rejestracja zdarzenia.

-

Szafy ze sprzętem

Trzeci poziom to elektroniczne zamki w szafach teleinformatycznych. Każda szafa może mieć indywidualnie przypisane uprawnienia dostępu. System rejestruje zarówno otwarcie szafy, jak i komunikaty związane z naruszeniem jej konstrukcji.

Trzy poziomy zabezpieczeń to bardzo skuteczny sposób ochrony. Nawet gdyby ktoś przeszedł przez pierwszy etap, kolejne go zatrzymają. Każda podejrzana aktywność zostaje natychmiast wykryta i zgłoszona odpowiednie osoby. Właściwy system powinien zapewniać: działanie w trybie ciągłym, monitoring 24/7/365 i natychmiastową reakcję na wszelkie nieprawidłowości.

Systemy zabezpieczeń fizycznych serwerowni - zasady

Wybór miejsca na serwerownię to pierwsza ważna decyzja. Nie powinno być dostępne z pomieszczeń ogólnodostępnych i umożliwiających łatwą lokalizację dla osób postronnych. Lokalizacja w miejscach o dużym ryzyku zalania (piwnicach, poddaszach czy w sąsiedztwie pomieszczeń sanitarnych) to duży błąd, którego konsekwencje mogą być katastrofalne.

Ściany serwerowni powinny być ścianami murowanymi, zapewniającymi odpowiednią wytrzymałość konstrukcyjną. To nie może być działówka czy ścianka z płyt gipsowych.

Drzwi antywłamaniowe z podwyższoną odpornością ogniową to absolutna podstawa. Dzięki temu potencjalny włamywacz będzie potrzebował dużo więcej czasu na dostanie się do środka. A ten czas może zadecydować o tym, czy któryś z pracowników ochrony zdąży zareagować.

W pomieszczeniu serwerowni nie powinno być okien. Dlaczego? Z dwóch podwodów. Po pierwsze ogranicza nagrzewanie się pomieszczenia przez wpadające promienie słoneczne. Po drugie, zmniejsza ryzyko włamania.

Wszystko, co ważne - punkty rozdzielcze sieci zasilających, przewody, bezpieczniki, serwery - powinno być schowane w zamykanych szafach teleinformatycznych. Klucze do nich mogą mieć tylko uprawnione osoby.

Podstawowa zasada brzmi: fizyczne zabezpieczenia powinny wytrzymać na tyle długo, żeby system alarmowy zdążył powiadomić ochronę, a pracownicy - dotrzeć na miejsce. Jeśli włamywacz potrzebuje więcej czasu na przełamanie zabezpieczeń niż ochrona na dotarcie, cel jest osiągnięty.

Koniecznie przeczytaj też inny nasz artykuł w tej tematyce: Cyberbezpieczeństwo w firmie. Kluczowe kroki do skutecznej ochrony.

Ochrona przeciwpożarowa

Pożar to jedno z największych zagrożeń dla serwerowni. Sprzęt elektroniczny charakteryzuje się szczególną podatnością na uszkodzenia wynikające z przegrzewania komponentów czy zwarć instalacji elektrycznej. Ze względu na wysokie nagromadzenie energii i zastosowane materiały, pomieszczenia data center narażone są na zwiększone zagrożenie pożarowe.

Ochrona przeciwpożarowa realizowana jest na dwa sposoby – poprzez systemy wczesnej detekcji dymu oraz automatyczne gaszenie pożaru gazowym środkiem gaśniczym. Zasysający system wczesnej detekcji dymu zapewnia informacje o zarzewiu pożaru z dużym wyprzedzeniem w stosunku do systemów standardowych. Instalacja zbudowana jest z sieci rurek zasysających, przez które stale przetłaczane jest powietrze z monitorowanego pomieszczenia.

Stałe urządzenia gaśnicze oparte o gazowe środki gaśnicze zapewniają wysoką skuteczność gaszenia urządzeń elektronicznych. Nie powodują zanieczyszczeń ani zniszczeń sprzętu IT, a ich zadziałanie nie musi się wiązać z zatrzymaniem pracy serwerowni. Gaśnice śniegowe i systemy gaszenia gazem nie przewodzi prądu i nie pozostawia nalotu na sprzęcie, w przeciwieństwie do tradycyjnych środków gaśniczych.

System sygnalizacji włamania powinien być zintegrowany z systemem ochrony przeciwpożarowej, aby powiadomić odpowiednie osoby o każdej sytuacji alarmowej. Czujniki dymu, czujniki ciepła oraz detektory są rozmieszczane strategicznie w całym pomieszczeniu serwerowni.

IQ Data Center

Profesjonalne centrum danych stanowi wzorcowy przykład kompleksowego podejścia do bezpieczeństwo serwerowni. Nowoczesne data center zapewniają SLA na poziomie 99,982%, pełną redundancję zasilanie awaryjne, klimatyzacji i systemów teleinformatycznych.

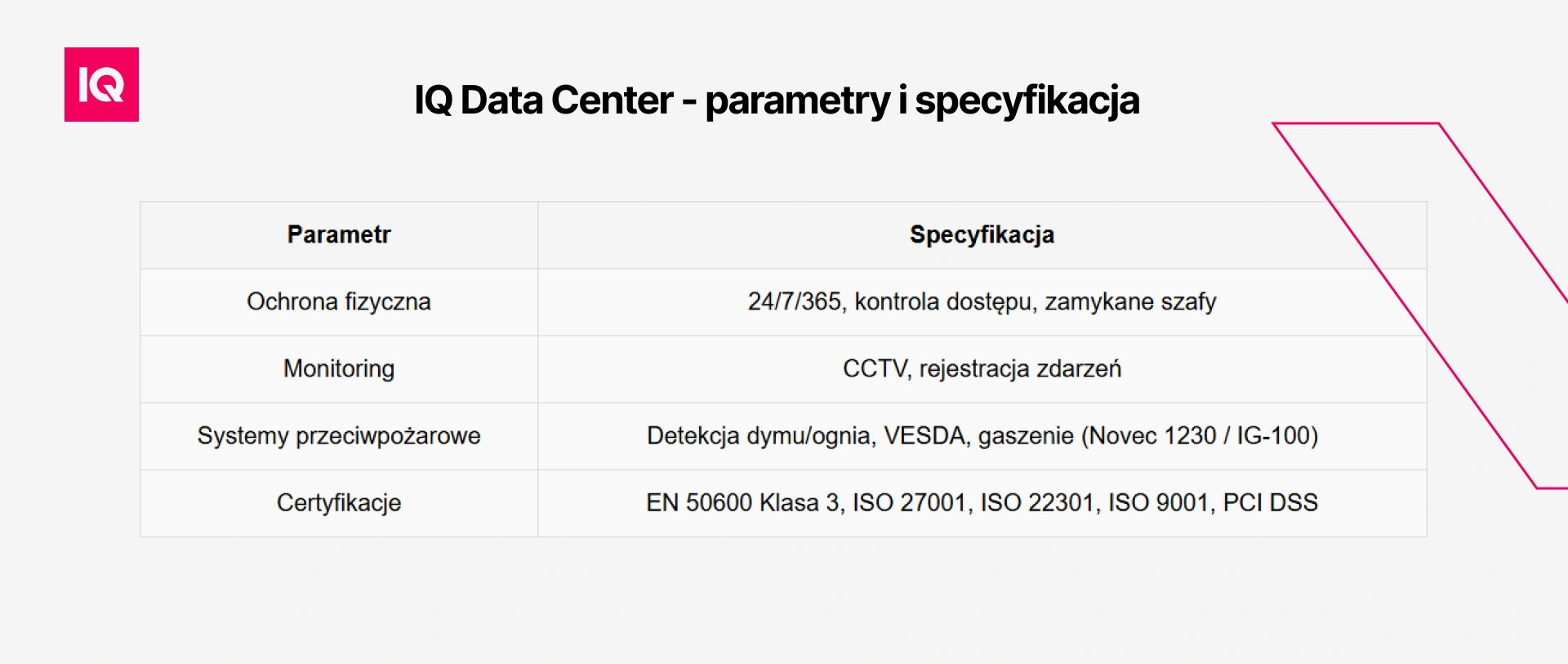

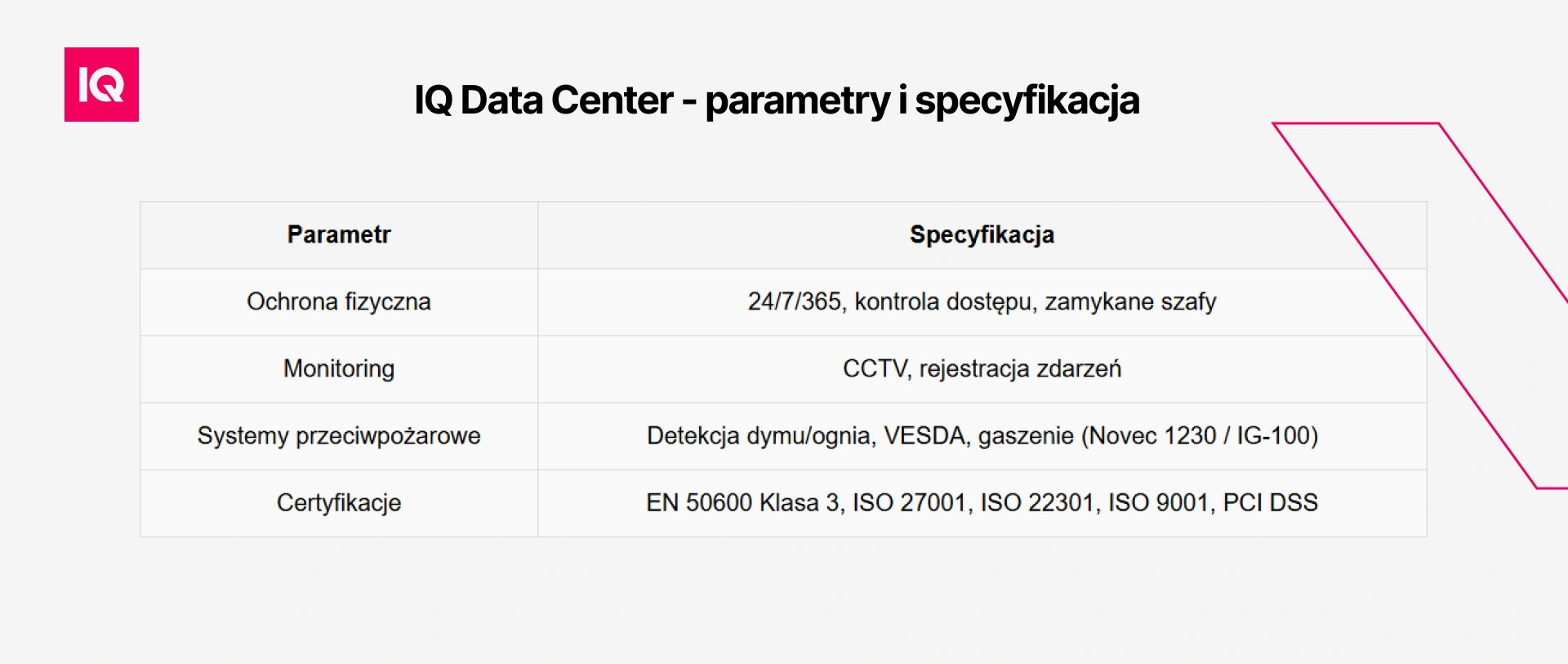

Infrastruktura centrum danych obejmuje wielopoziomowe systemy bezpieczeństwa fizycznego i logicznego. Ochrona fizyczna działa w trybie 24/7/365, z kontrolą dostępu i zamykanymi szafami. Monitoring wizyjny CCTV rejestruje wszystkie zdarzenia, a systemy przeciwpożarowe wykorzystują zaawansowane technologie detekcji i urządzenia gaśnicze bezpieczne dla urządzeń elektronicznych.

Parametrów środowiskowych są ściśle kontrolowane – temperatura w zimnym korytarzu wynosi 20-24°C, a wilgotności względna 50% ± 15%. Precyzyjne systemy klimatyzacji z redundancją N+1 i technologią freecoolingu zapewniają optymalnych warunków pracy dla sprzętu. Separacja zimnych i gorących korytarzy optymalizuje chłodzenie i minimalizuje zużycie energii.

Przewody zasilające są prowadzone w dedykowanych trakach kablowych, pomocą korytek zabezpieczających przed uszkodzeniami mechanicznymi. Systemy zasilanie awaryjne z pełną redundancją 2N oraz N+1 gwarantują ciągłość pracy nawet w przypadku awarii pojedynczego elementu.

Bezpieczeństwo serwerowni

Bezpieczeństwo serwerowni to najważniejszych sfer działalności każdego przedsiębiorstwa wykorzystującego technologie informatyczne. Kompleksowe zabezpieczenia obejmują nie tylko ochronę przed włamaniem, ale również szeroki wachlarz zagrożeń środowiskowych i technicznych.

Monitoring w czasie rzeczywistym pozwala na kontrolę stanu serwerów, temperatury, wilgotności i innych ważnych parametrów. Czujniki temperatury i wilgotności działają w trybie ciągłym, dostarczając informacje o stanie serverowni. Systemy alarmowe są zintegrowane z powiadomieniami SMS, e-mail i SNMP, zapewniając natychmiastową reakcję na anomalie.

Regularne kopie zapasowe stanowią ostatnią linię obrony przed utratą danych. Nawet w przypadku fizycznego zniszczenia sprzętu, odpowiednio zaplanowane kopie zapasowe pozwalają na szybkie odzyskanie usługi. Strategie tworzenia kopii powinny uwzględniać zasadę 3-2-1-1-0 – trzy kopie danych, na dwóch różnych nośnikach, jedna kopia offline.

Profesjonalne kompleksowe rozwiązania obejmują również zapewnienie ciągłości zasilania poprzez zasilanie awaryjne. UPS i agregaty prądotwórcze pracują w konfiguracji redundantnej, eliminując brak dostępności spowodowany problemami z zasilaniem. Modułowe systemy UPS pozwalają na elastyczne dostosowanie mocy do rosnących potrzeb serwerowni.

Regularne kopie zapasowe

Regularne kopie zapasowe to element, który często jest niedoceniany w kontekście fizycznego bezpieczeństwa serverowni. Nawet najlepsze zabezpieczenia fizyczne nie gwarantują stuprocentowej ochrony przed katastrofalnymi zdarzeniami. Ich utrata może oznaczać nie tylko straty finansowe, ale również problemy prawne i wizerunkowe.

Profesjonalne podejście do tworzenia kopii zapasowych obejmuje nie tylko regularne archiwizowanie danych, ale również ich przechowywanie w bezpiecznych lokalizacjach. Kopie powinny być tworzone automatycznie i regularnie testowane pod kątem możliwości odtworzenia. Monitoring 24/7/365 obejmuje również nadzór nad procesami backup, zapewniając szybką reakcję w przypadku problemów.

Nowoczesne rozwiązania oferują ochronę przed ransomware, automatyczne gaszenie zagrożeń i strategię dopasowaną do konkretnych potrzeb organizacji. Zgodność z zasadą 3-2-1-1-0 oznacza przechowywanie trzech kopii danych na dwóch różnych nośnikach, z jedną kopią offline i zero błędów w procesie weryfikacji.

W sytuacji kryzysowej możliwość szybkiego przywrócenia danych z kopii zapasowych może zadecydować o przetrwaniu firmy na rynku. Dlatego regularne kopie zapasowe powinny być traktowane jako integralny element strategii bezpieczeństwa, a nie dodatkowy koszt.

Profesjonalne rozwiązania IQ

Firma IQ od 2001 roku specjalizuje się w zapewnienie maksymalnego bezpieczeństwa dla infrastruktury IT przedsiębiorstw. Nasze data center DC1 i DC2 w Gdańsku oferują ponad 3000 m² zaawansowanej infrastruktury, zaprojektowanej z myślą o ciągłości działania i najwyższych standardach bezpieczeństwa.

Kompleksowe rozwiązania IQ obejmują wszystkie aspekty ochrona serwerowni – od systemem kontroli dostępu po zaawansowane systemy przeciwpożarowe. Nasze obiekty posiadają certyfikacje ISO 27001, ISO 22301, PCI DSS oraz zgodność z wymaganiami klasy 3 dostępności według normy EN 50600. Gwarantujemy SLA 99,982% z pełną redundancją wszystkich krytycznych systemów.

Zasilanie awaryjne w naszych obiektach wykorzystuje układy 2N oraz N+1, zapewniając ciągłość pracy nawet przy awarii pojedynczych elementów. Systemy klimatyzacji precyzyjnej z technologią freecoolingu utrzymują parametrów środowiskowych na optymalnym poziomie przez cały rok. Monitoring 24/7/365 obejmuje wszystkie aspekty funkcjonowania infrastruktury.

Usługi IQ to nie tylko pomieszczenia i infrastruktura, ale również profesjonalna administracja i wsparcie techniczne. Nasz zespół specjalistów dba o bezpieczeństwo Twojych systemów, umożliwiając Ci skupienie się na rozwoju biznesu bez obaw o dostępność czy ochrona danych.

Skorzystanie z usługi profesjonalnego data center to inwestycja w stabilność i bezpieczeństwo Twojej firmy. Zamiast ponosić ogromne koszty budowy własnej serverowni i utrzymania wszystkich systemów bezpieczeństwa, możesz skorzystać z gotowej, certyfikowanej infrastruktury, która spełnia najwyższe światowe standardy.